每周安全速遞3?? | 美國電信與汽車服務(wù)巨頭遭Cl0p勒索攻擊

發(fā)布時(shí)間:2025-12-05

閱讀次數(shù): 201 次

本周熱點(diǎn)事件威脅情報(bào)

1、美國電信與汽車服務(wù)巨頭遭Cl0p勒索攻擊

美國電信與汽車服務(wù)巨頭Cox Enterprises于2025年11月22日披露,其系統(tǒng)因Oracle E-Business Suite零日漏洞遭Cl0p勒索軟件團(tuán)伙入侵,導(dǎo)致9479名個(gè)人數(shù)據(jù)泄露。攻擊發(fā)生于8月9日至14日,但直至9月29日才被發(fā)現(xiàn)。Cl0p聲稱利用CVE-2025-61882漏洞在補(bǔ)丁發(fā)布前實(shí)施攻擊,該團(tuán)伙慣用零日漏洞攻擊企業(yè)軟件。入侵后,Cox已通知受影響個(gè)人并提供12個(gè)月免費(fèi)身份盜竊保護(hù)服務(wù)。

參考鏈接:

https://www.bleepingcomputer.com/news/security/cox-enterprises-discloses-oracle-e-business-suite-data-breach/

參考鏈接:

https://www.bleepingcomputer.com/news/security/cox-enterprises-discloses-oracle-e-business-suite-data-breach/

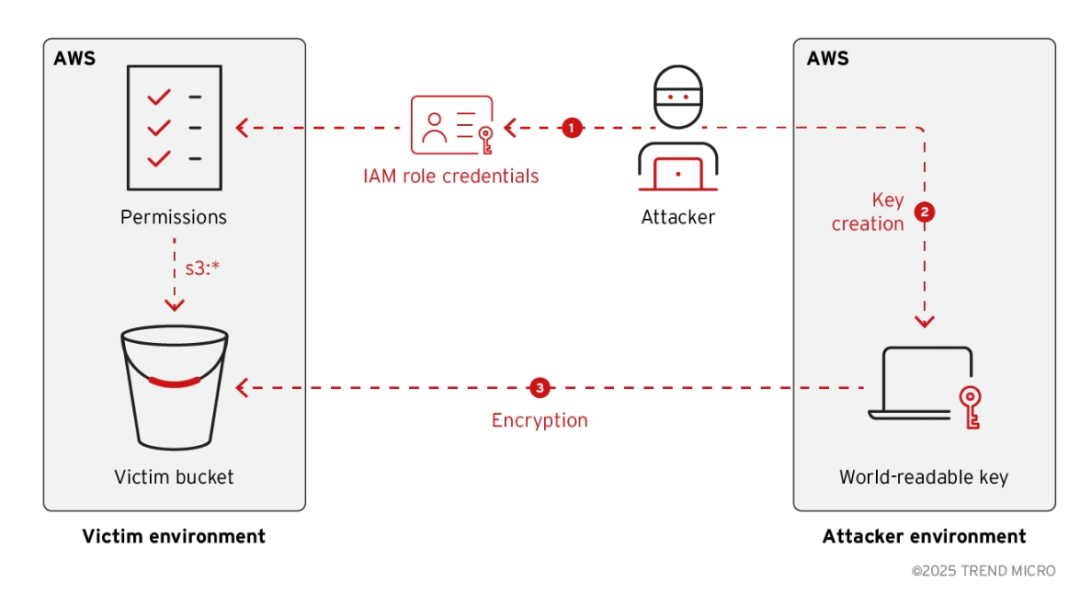

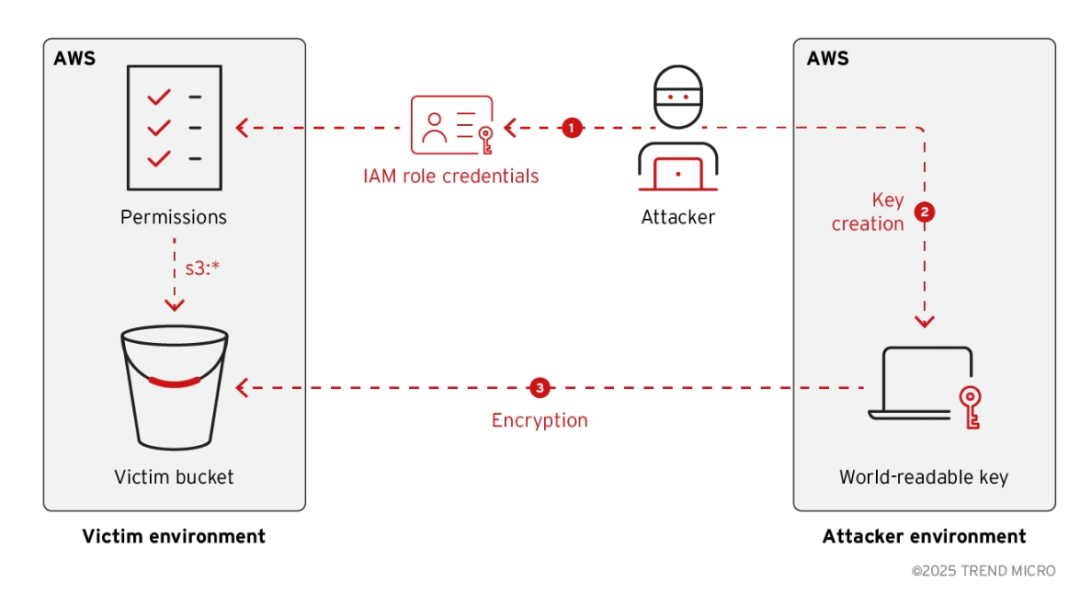

2、S3勒索軟件新變種威脅AWS云存儲安全

最新研究顯示,勒索軟件攻擊正從傳統(tǒng)系統(tǒng)轉(zhuǎn)向AWS云環(huán)境,其中Amazon S3存儲桶成為首要目標(biāo)。攻擊者利用配置錯(cuò)誤和失竊憑證,通過五種主要變種實(shí)施攻擊:使用默認(rèn)KMS密鑰加密后刪除密鑰、利用客戶提供的密鑰(SSE-C)使數(shù)據(jù)永久不可訪問、竊取并刪除數(shù)據(jù)以雙重勒索、導(dǎo)入外部密鑰材料設(shè)置短期過期,以及部署外部密鑰庫(XKS)完全掌控加密。這些攻擊均可在無需直接部署惡意軟件的情況下完成,傳統(tǒng)安全工具難以檢測。

參考鏈接:

https://www.trendmicro.com/en_us/research/25/k/s3-ransomware.html?&web_view=true

參考鏈接:

https://www.trendmicro.com/en_us/research/25/k/s3-ransomware.html?&web_view=true

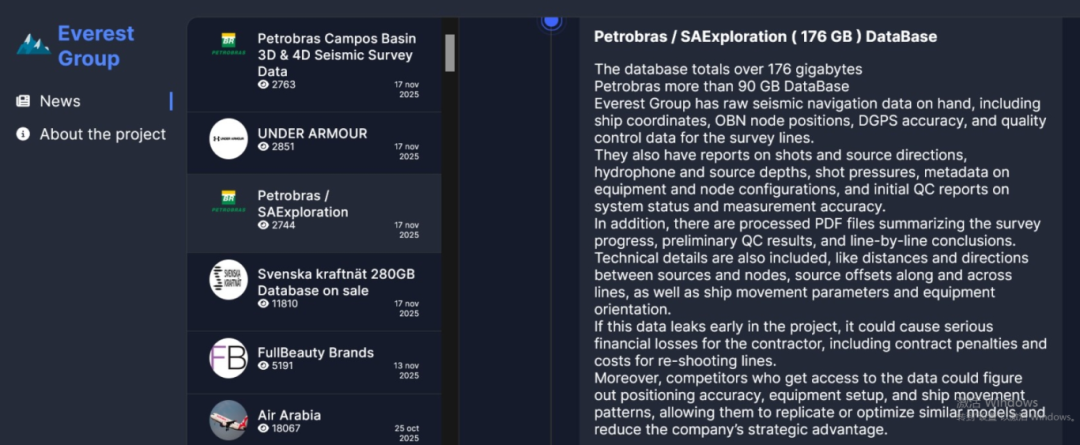

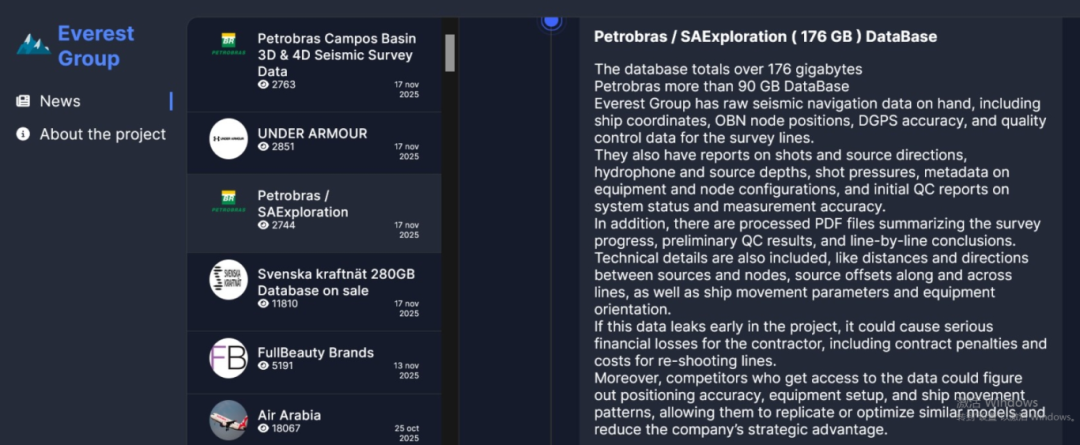

3、Everest勒索組織聲稱入侵巴西石油巨頭

近日,Everest勒索軟件組織在其暗網(wǎng)泄露網(wǎng)站上聲稱已成功入侵巴西國有石油公司Petrobras的系統(tǒng),竊取了超過180GB的地震勘測數(shù)據(jù)。該組織在兩份公告中指出,首批泄露的數(shù)據(jù)包含超過176GB的地震導(dǎo)航數(shù)據(jù),其中90GB直接屬于Petrobras。泄露的數(shù)據(jù)包括船舶定位、設(shè)備配置和深度測量等敏感信息,這些信息對石油和天然氣行業(yè)至關(guān)重要,可能被競爭對手利用。Everest要求Petrobras在四天內(nèi)通過加密通訊平臺Tox與其聯(lián)系,并設(shè)置了倒計(jì)時(shí)警告。Petrobras尚未對此事件作出公開回應(yīng)。

參考鏈接:

https://hackread.com/everest-ransomware-brazil-petrobras-breach/

參考鏈接:

https://hackread.com/everest-ransomware-brazil-petrobras-breach/

浙公網(wǎng)安備 33010502006954號

浙公網(wǎng)安備 33010502006954號